Bảo mật API để bảo vệ doanh nghiệp của bạn

Như với bất kỳ chu trình phát triển phần mềm nào, bảo mật API phải được tích hợp ngay từ đầu. Thực hiện theo các nguyên tắc này để thiết kế, triển khai và bảo vệ API của bạn.

API cho phép các ứng dụng phần mềm tương tác với nhau bằng cách kiểm soát cách thực hiện và xử lý các yêu cầu. Chúng đã trở thành một yếu tố then chốt trong thế giới kỹ thuật số ngày nay, nhờ sự phát triển của điện toán đám mây và sự chuyển đổi từ các ứng dụng nguyên khối sang các dịch vụ siêu nhỏ.

Hiện có hơn 24.000 API công khai được sử dụng bởi hàng triệu nhà phát triển và hàng trăm nghìn tổ chức trên toàn cầu.

Theo một cuộc khảo sát vào tháng 11 năm 2021 của RapidAPI, gần như tất cả những người được hỏi đều đồng ý rằng việc thực hiện thành công chiến lược API là điều cần thiết để đảm bảo doanh thu và tăng trưởng trong tương lai của tổ chức họ. Điều này có nghĩa là các API đang trở thành xương sống của hầu hết các ứng dụng hiện đại, vì vậy tính bảo mật của chúng là trung tâm của bảo mật thông tin hiện đại.

Bảo mật API là gì?

API cung cấp cho người dùng, ứng dụng và thiết bị IoT quyền truy cập vào dữ liệu nhạy cảm và các tài nguyên mạng khác. Nhưng nếu không có bảo mật mạnh mẽ, chúng rất dễ bị tấn công bởi nhiều loại tấn công có thể dẫn đến vi phạm dữ liệu và mạng bị xâm nhập.

Mục tiêu của bảo mật API là đảm bảo các yêu cầu API được xác thực, ủy quyền, xác thực, làm sạch và vẫn có thể được xử lý khi dịch vụ đang tải. Một ứng dụng hoặc dịch vụ hiện đại có nhiều điểm cuối API sử dụng các giao thức và định dạng yêu cầu khác nhau, do đó, các đặc điểm của bảo mật API khác với các máy chủ web tiêu chuẩn, vốn chỉ cần bảo vệ một vài cổng và yêu cầu tiêu chuẩn.

Bảo mật API không chỉ đến từ các biện pháp kiểm soát bảo mật mạng mà còn từ các API được mã hóa mạnh mẽ xử lý và loại bỏ các yêu cầu gửi đến không hợp lệ và độc hại để duy trì tính bảo mật, tính khả dụng và tính toàn vẹn của dữ liệu và tài nguyên mà API hiển thị.

Tại sao bảo mật API lại quan trọng?

Khi ngày càng có nhiều doanh nghiệp cho phép truy cập vào dữ liệu và dịch vụ thông qua API, các vectơ này trở thành mục tiêu hấp dẫn cho hành vi trộm cắp dữ liệu và tấn công phần mềm.

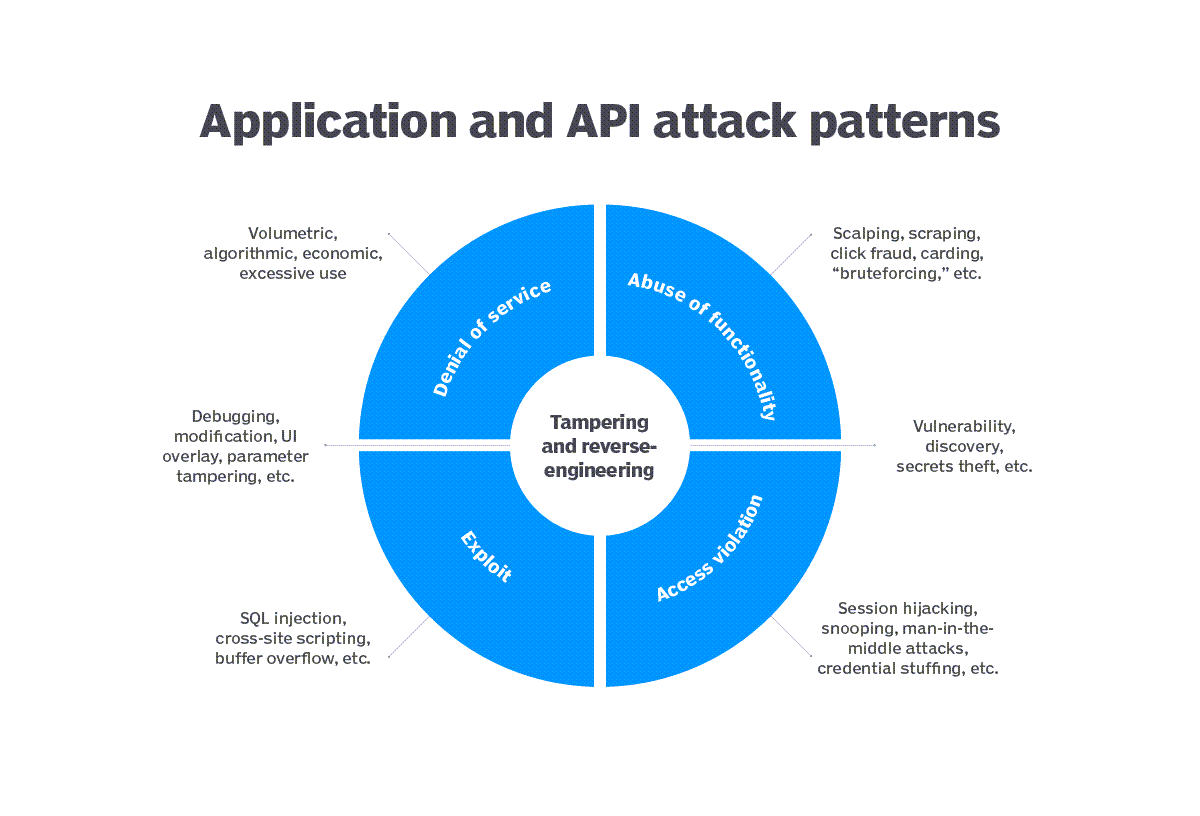

API không an toàn là một mối đe dọa nghiêm trọng. Chúng thường là thành phần dễ bị lộ nhất của mạng, dễ bị tấn công DoS và dễ dàng thiết kế ngược cũng như khai thác. Ví dụ: các lỗ hổng API trong các dịch vụ trực tuyến từ Coinbase, Experian, John Deere và Peloton có thể đã làm lộ dữ liệu cá nhân của người dùng hoặc tạo điều kiện cho các giao dịch gian lận.

Dữ liệu khách hàng của Salt Security cho thấy tổng lưu lượng truy cập API trên mỗi khách hàng đã tăng 168% trong khoảng thời gian từ tháng 7 năm 2021 đến tháng 7 năm 2022, trong đó lưu lượng tấn công API độc hại tăng 117%, chiếm 2,1% tổng lưu lượng API. Và một báo cáo của Noname Security cho thấy 76% số người được hỏi gặp phải sự cố bảo mật API từ tháng 9 năm 2021 đến tháng 9 năm 2022.

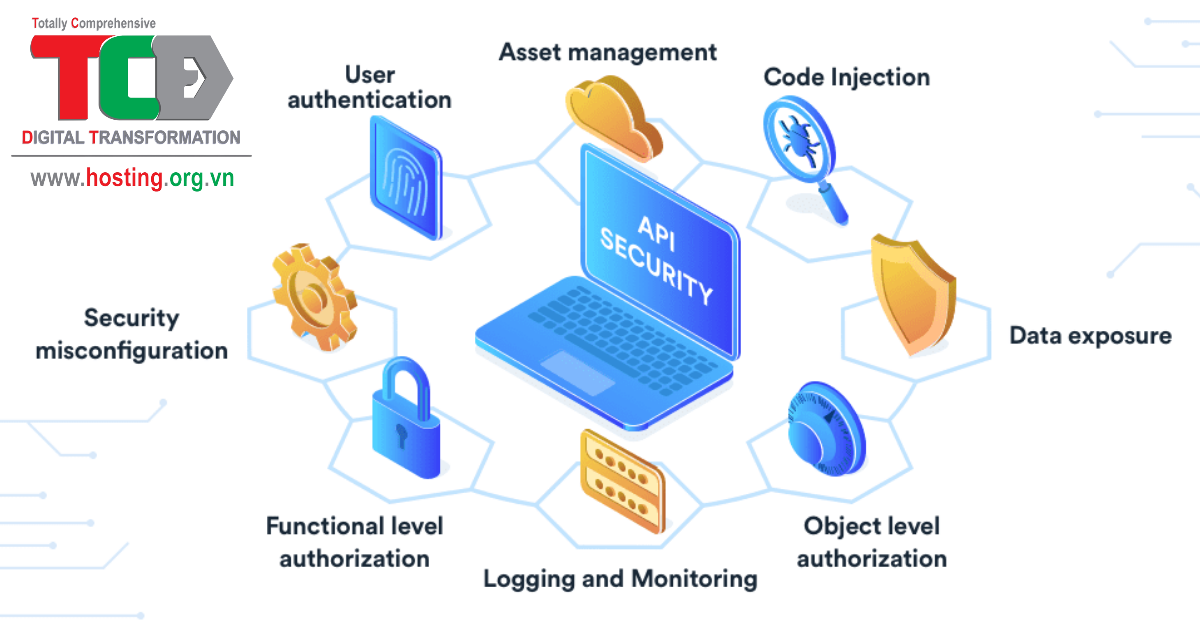

Các rủi ro bảo mật API phổ biến nhất

Các rủi ro bảo mật API sau đây cần được giải quyết trong quá trình phát triển và bất cứ khi nào một API được cập nhật:

- Ủy quyền cấp đối tượng bị hỏng. BOLA xảy ra khi một yêu cầu có thể truy cập hoặc sửa đổi dữ liệu mà người yêu cầu không có quyền truy cập, chẳng hạn như có thể truy cập tài khoản của người dùng khác bằng cách giả mạo mã định danh trong yêu cầu.

- Ủy quyền cấp chức năng bị hỏng. Điều này phát sinh khi nguyên tắc đặc quyền tối thiểu (POLP) không được triển khai, thường là do các chính sách kiểm soát truy cập quá phức tạp. Nó dẫn đến việc kẻ tấn công có thể thực thi các lệnh nhạy cảm hoặc truy cập các điểm cuối dành cho tài khoản đặc quyền.

- Xác thực người dùng bị hỏng. Giống như BOLA, nếu quá trình xác thực có thể bị xâm phạm, kẻ tấn công có thể giả làm người dùng khác trên cơ sở một lần hoặc thậm chí vĩnh viễn.

- Tiếp xúc dữ liệu quá mức. Các phản hồi của API đối với một yêu cầu thường trả về nhiều dữ liệu hơn mức có liên quan hoặc cần thiết. Mặc dù dữ liệu có thể không được hiển thị cho người dùng, nhưng nó có thể dễ dàng được kiểm tra và có thể dẫn đến khả năng bị lộ thông tin nhạy cảm.

- Quản lý tài sản không hợp lý. Quá trình phát triển và triển khai API thường có nhịp độ nhanh và tài liệu kỹ lưỡng thường bị bỏ qua khi gấp rút phát hành API mới hoặc cập nhật. Điều này dẫn đến các điểm cuối bị lộ và ma, cũng như sự hiểu biết kém về cách thức hoạt động của các API cũ hơn và cần được triển khai.

- Thiếu nguồn lực và hạn chế tỷ lệ. Các điểm cuối API thường mở với internet và nếu không có hạn chế về số lượng hoặc kích thước yêu cầu, chúng sẽ sẵn sàng cho các cuộc tấn công DoS và brute-force.

- Lỗ hổng dữ liệu. Nếu dữ liệu yêu cầu không được phân tích cú pháp và xác thực chính xác, thì kẻ tấn công có thể khởi chạy lệnh hoặc tấn công SQL injection để truy cập hoặc thực thi các lệnh độc hại mà không được phép.

- Phân công đại chúng. Các khung phát triển phần mềm thường chứng minh chức năng chèn tất cả dữ liệu nhận được từ biểu mẫu trực tuyến vào cơ sở dữ liệu hoặc đối tượng chỉ bằng một dòng mã — được gọi là gán hàng loạt — loại bỏ nhu cầu viết các dòng mã ánh xạ biểu mẫu lặp đi lặp lại. Nếu điều này được thực hiện mà không chỉ định dữ liệu nào được chấp nhận, nó sẽ mở ra nhiều hướng tấn công khác nhau.

CÔNG TY CP ĐÀO TẠO VÀ HUẤN LUYỆN PHÁT TRIỂN DOANH NGHIỆP TC

Fanpage: www.facebook.com/ChuyendoisoDoanhNghiepToandien

Website: hosting.org.vn

Hotline: 1900 2929 44 (Phím 3)

Số điện thoại: 0868 77 39 39